V. Le masque de sous réseau

Préambule :

Lorsqu'on configure un réseau, on parle souvent de masque de sous réseau. Celui ci sert à permettre à un ordinateur de communiquer avec un autre ordinateur d'un même réseau ou pas. En fonction du masque, des restrictions d'accès sont appliquées, et les ordinateurs ne pourront pas tous communiquer entre eux.

L'adresse réseau :

On peut logiquement séparer une adresse réseau (adresse IP) en deux parties pour pouvoir identifier à la fois le réseau et l'adresse. Mais comment se fait cette séparation ? En fait, le masque comme l'adresse IP est une suite de 4 octets, soit 32 bits. Chacun des ces bits peut prendre la valeur 1 ou 0. Et bien il nous suffit de dire que les bits du masque à 1 représenteront la partie réseau de l'adresse, et les bits à 0 la partie machine. Ainsi, on fera une association entre une adresse IP et un masque pour savoir dans cette adresse IP quelle est la partie réseau et quelle est la partie machine de l'adresse.

Le masque servant à faire la séparation en deux parties sur une adresse IP, il est donc indissociable de celle-ci. Une adresse seule ne voudra rien dire puisqu'on ne saura pas quelle est la partie réseau et quelle est la partie machine. De la même façon, un masque seul n'aura pas de valeur puisqu'on n'aura pas d'adresse sur laquelle l'appliquer. L'adresse IP et le masque sont donc liés l'un a l'autre, même si l'on peut choisir l'un indépendamment de l'autre.

L'adresse du sous-réseau est obtenue en appliquant l'opérateur logique ET binaire entre l'adresse IPv4 et le masque de sous-réseau

Le masque de sous réseau le plus courant, celui que l'on utilise généralement à la maison est 255.255.255.0

un exemple : adresse IP : 192.168.1.2 et le masque de sous réseau 255.255.255.0 :

| adresse IP | 1 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | . | 1 | 0 | 1 | 0 | 1 | 0 | 0 | 0 | . | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | . | 0 | 0 | 0 | 0 | 0 | 0 | 1 | 0 | (192.168.1.2) |

| & (opérateur ET) | 1 | 1 | 1 | 1 | 1 | 1 | 1 | 1 | . | 1 | 1 | 1 | 1 | 1 | 1 | 1 | 1 | . | 1 | 1 | 1 | 1 | 1 | 1 | 1 | 1 | . | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | (255.255.255.0) |

| adresse du réseau = | 1 | 1 | 0 | 0 | 0 | 0 | 0 | 0 | . | 1 | 0 | 1 | 0 | 1 | 0 | 0 | 0 | . | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 | . | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | (192.168.1.0) |

Pour trouver l'adresse de notre ordinateur, il faut faire un ET logique entre l'adresse IP et le complément du masque (0.0.0.255 c'est à dire 00000000.00000000.00000000.11111111), on obtient alors 0.0.0.2

En résumé :

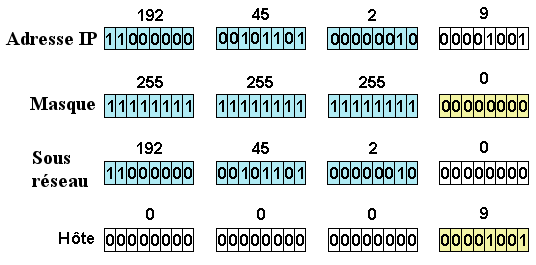

si l'adresse IP est 192.45.2.9 et le masque 255.255.255.0 alors

- l'adresse du réseau est : 192.45.2

- l'adresse du matériel (appelé souvent 'hôte') est : 9

- on peut donc avoir sur notre réseau 256 (28) adresses différentes (0 à 255), c'est à dire 254 machines (2 adresses sont interdites)

Bref ce masque de sous réseau va permettre aux ordinateurs ayant une adresse IP ayant 3 premiers octets identiques de communiquer ensemble. Ex : l'ordinateur ayant l'IP 192.168.0.1 pourra communiquer avec l'autre ayant une IP telle que 192.168.0.2, mais pas 192.169.0.2 ou 192.168.1.6

En clair lorsque les bits du masque de sous réseau sont à 1 alors les bits des adresses IP des ordinateurs pouvant communiquer entres eux doivent être identiques.

autre exemple :

si l'adresse IP est 192.168.4.3 et le masque 255.255.0.0 alors

- l'adresse du réseau est : 192.168

- l'adresse du matériel (hôte) est : 4.3

- on peut donc avoir sur notre réseau 65536 (216) adresses différentes (0.0 à 255.255)

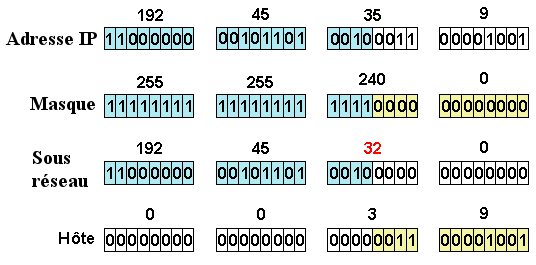

Illustration avec un exemple moins évident:

si l'adresse IP est 192.45.35.9 et le masque 255.255.240.0 alors

- l'adresse du réseau est : 192.45.32

- l'adresse du matériel (hôte) est : 3.9

|

Parmi les adresses possibles, deux sont spécifiques et ne doivent pas être utilisées par des machines :

|

Application :

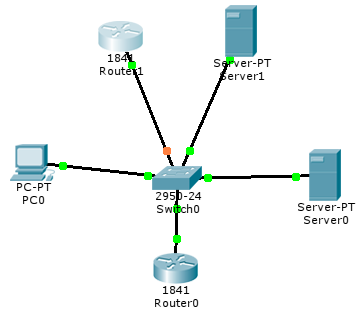

Sur notre réseau précédent, ajoutez un deuxième serveur et un deuxième routeur. Pour le routeur, lui attribuer 10.0.1.250 comme adresse IP, pour le serveur, lui attribuer l’adresse IP 10.0.1.1 et pour les deux machines, mettre 255.255.255.0 comme masque.

a) Dans le « Command Prompt » du PC exécutez la commande : 'Ping 10.0.1.1' . Que se passe-t-il (utilisez la simulation pour préciser et justifier votre réponse) ?

b) Dans le « Command Prompt » du PC exécutez la commande : 'Ping 10.0.0.1 '. Que se passe-t-il (utilisez la simulation pour préciser et justifier votre réponse) ?

Essai avec le masque 255.255.0.0 :

Modifier les cinq masques (PC, 2 Serveurs et 2 Routeurs) en mettant 255.255.0.0

c) Dans le « Command Prompt » du PC exécutez la commande : 'Ping 10.0.1.1 '. Que se passe-t-il (utilisez la simulation pour préciser et justifier votre réponse) ?

d) En quoi le changement de masque modifie le résultat ?

Masque mixte (255.255.255.0 et 255.255.0.0) :

Modifier le masque du deuxième serveur et mettre 255.255.255.0

e) Dans le « Command Prompt » du PC exécutez la commande : 'ping 10.0.1.1'. Que se passe-t-il (utilisez la simulation pour préciser et justifier votre réponse) ?